1 Einleitung

Der Schutz der unterschiedlichen Arten von Daten, die in Geschäftsprozessen verwendet und in den zugrunde liegenden Systemen gespeichert werden, wird für eine ständig wachsende Zahl von Unternehmen zu einer grundlegenden Herausforderung. Dies gilt insbesondere, wenn es um moderne Kollaborations- und Datenaustauschplattformen wie SharePoint Online in multinationalen Umgebungen geht.

Dafür gibt es viele Gründe, wie z.B. die Verhinderung von Datenschutzverletzungen und deren negative Auswirkungen auf das operative Geschäft, aber auch auf die Reputation eines Unternehmens. Angesichts einer durchaus realen Gefahr der Wirtschaftsspionage durch internationale Konkurrenten, aber auch durch staatliche Akteure unterschiedlicher Herkunft, müssen insbesondere Hochtechnologieunternehmen wie Pharmaunternehmen, Unternehmen des Finanzsektors oder des Verteidigungssektors ein Höchstmaß an Schutz und Governance für sensible Daten, wie z.B. geistiges Eigentum, erreichen.

Am 16. Juli 2020 entschied der Europäische Gerichtshof, dass der EU-US-"Privacy Shield" ungültig ist (EuGH, Rechtssache C-311/18). Dieses Urteil hat noch einmal deutlich gemacht, dass es für personenbezogene Daten, aber eigentlich für alle in den USA verarbeiteten Daten, keinen ausreichenden Schutz vor dem Zugriff durch die US-Sicherheitsbehörden NSA und FBI im Rahmen einer Strafverfolgung und auch darüber hinaus gibt.

Eine Vielzahl neuer Datenschutzbestimmungen beeinflusst Unternehmen weltweit mehr denn je. In den letzten Jahren wurde mit großer Aufmerksamkeit die EU-DSGVO (Datenschutz-Grundverordnung) eingeführt, die den Schutz personenbezogener Daten europaweit auf ein einheitliches und deutlich höheres Niveau hob. Dies ist aber nur ein Beispiel für eine weltweite Entwicklung, wobei die DSGVO in vielen Fällen zum Teil auch als Blaupause genutzt wird.

Eine der neueren Regelungen in dieser Reihe ist der California Consumer Privacy Act (CCPA). Der CCPA ist am 1. Januar 2020 in Kraft getreten und legt die Messlatte für die Verarbeitung und den Verkauf personenbezogener Daten für diejenigen Unternehmen höher, die in Kalifornien geschäftlich tätig sind, wobei jedoch weitreichendere Auswirkungen über den Bundesstaat Kalifornien hinaus zu erwarten sind. Bereits 2013 verabschiedete Singapur den Personal Data Protection Act (PDPA), der Bestimmungen darüber enthält, wie Unternehmen in Singapur personenbezogene Daten von Personen speichern und verarbeiten können.

Darüber hinaus enthalten immer mehr Vorschriften eine Datenresidenzpflicht, d.h. die Verpflichtung, ausgewählte Daten innerhalb der jeweiligen Landes- oder Regionengrenzen zu speichern. Dies hat zur Folge, dass die Übermittlung von Personendaten z.B. über Landesgrenzen (z.B. für die EU, Russland, die Vereinigten Arabischen Emirate, Großbritannien, die Schweiz oder China) nicht oder nur schwer zulässig ist.

Dies sind nur einige Beispiele für regulatorische Anforderungen. Die Menge der international anzuwendenden Gesetze und Vorschriften nimmt ständig zu. Ohne im Detail auf Ähnlichkeiten und Unterschiede zwischen diesen Vorschriften eingehen zu wollen: Es gibt eine erhebliche Überschneidung, und obwohl die DSGVO insgesamt als die strengste dieser Vorschriften angesehen werden kann, bringen all diese Datenschutzvorschriften grundlegende Veränderungen für den Umgang vieler Unternehmen mit personenbezogenen Daten mit sich. Die Sanktionen und Rechtsmittel sind beträchtlich, so dass Unternehmen Maßnahmen ergreifen sollten, um die Vorschriften einzuhalten, aber auch, um personenbezogene Daten angemessen zu schützen und zu verhindern, dass sie zum Opfer einer Datenschutzverletzung werden.

Zwei weitere Faktoren erhöhen die Komplexität zusätzlich: Erstens haben viele Regelungen einen extraterritorialen Geltungsbereich. Zum Beispiel gilt die DSGVO für alle Organisationen innerhalb der EU-Mitgliedsstaaten und für alle, die Geschäfte mit in der EU ansässigen Personen tätigen. Infolgedessen sind hiervon auch Unternehmen außerhalb der EU betroffen. Es kommt also nicht darauf an, wo das Unternehmen ansässig ist, sondern wo der Betroffene lebt und das Geschäft stattfindet.

Zweitens müssen größere internationale Unternehmen unter Umständen eine Vielzahl von regulatorischen Anforderungen erfüllen, die sich zum Teil voneinander unterscheiden oder sogar widersprechen. Daher haben diese Unternehmen eine Vielzahl von heterogenen Datenaufbewahrungsanforderungen zu erfüllen. Dies bedeutet eine Herausforderung für die Corporate Governance und für die Prozesse zur Befolgung von Vorschriften. Es ist aber auch eine erhebliche technologische Anforderung, die mit einem Höchstmaß an Sicherheit angegangen werden muss. Bei all diesen Anforderungen dürfen aber auch die Handhabbarkeit für IT-Administratoren und die Benutzerfreundlichkeit der eingesetzten Systeme nicht vernachlässigt werden.

Parallel dazu setzen moderne Unternehmen quer durch alle Branchen ihre rasche Digitalisierung fort. Die Notwendigkeit, Daten sicher zu speichern, zu verarbeiten und auszutauschen, ist für praktisch jedes Unternehmen ein wesentlicher Bestandteil der Geschäftstätigkeit. Gleichzeitig gestalten nahezu alle Unternehmen ihre Infrastrukturen in vielen Anwendungsbereichen neu und entscheiden sich zunehmend für den Einsatz von Cloud-Infrastrukturen. Cloud-Services bieten viele Vorteile, darunter die Fähigkeit, wechselnden Anforderungen gerecht zu werden, und die Flexibilität, neue Unternehmenslösungen schneller bereitzustellen. Dies gilt insbesondere für kritische Bereiche der Kommunikation, alle Arten von Arbeitsprozessen und den Austausch von Dokumenten einschließlich der Kollaboration unter Verwendung von Systemen wie etwa SharePoint Online als „Software as a Service“ (SaaS).

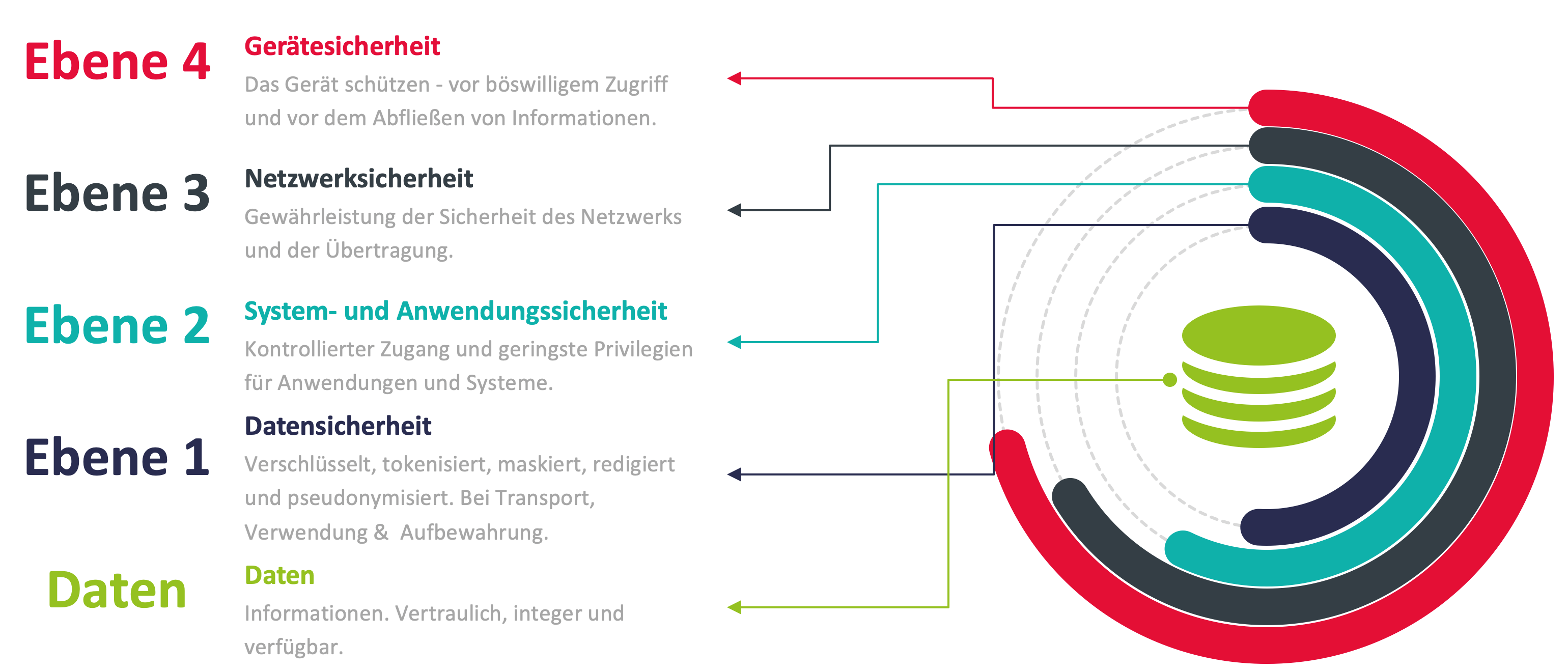

Die traditionelle IT-Sicherheit konzentriert sich in der Regel auf den Schutz von Netzwerken, Systemen, Anwendungen, Servern und allgemein von Endpunkten. Jedoch können Plattformen, die weder selbst betrieben noch selbst verwaltet werden, nicht hinreichend abgesichert werden. Vielmehr liegt der Schwerpunkt auf dem Schutz der Daten selbst, selbst in potenziell unsicheren Umgebungen. Datenzentrierte Sicherheit konzentriert sich auf die Datenobjekte und Informationen und weniger auf die Komponenten zur Speicherung und Übertragung. Als Teil eines mehrschichtigen Sicherheitsansatzes, der viele Dimensionen der Cybersicherheit abdeckt, können zusätzliche Sicherheitsschichten hinzugefügt werden.

Zu den Schlüsselstrategien für datenzentrierte Sicherheit gehören die Vermeidung/Reduzierung von Daten in Cloud-Systemen, die gesetzeskonforme Lokalisierung der Datenspeicherung und die Verschlüsselung und/oder Verschleierung, die sicherstellen, dass Daten unter keinen Umständen von Unbefugten in ihrer ursprünglichen Form zurückgewonnen werden können. Für die Erfüllung der Vorgaben nationaler und multinationaler Gesetze und Vorschriften im Kontext von Online-Kollaboration und File-Sharing sind skalierbare, intelligente und sichere Lösungsansätze erforderlich.